隨著數字化的深入發展,網絡安全已成為個人、企業和國家安全的重要基石。對于初學者而言,面對龐雜的知識體系,如何系統性地入門并找到一條清晰的學習路徑至關重要。本指南旨在為有志于進入網絡安全領域,特別是對黑客技術與安全軟件開發感興趣的初學者,提供一份2023年最新的結構化學習路線圖。

第一階段:夯實基礎(1-3個月)

此階段的目標是建立對計算機系統和網絡的基本理解,無需任何先驗知識。

- 計算機科學基礎:理解計算機如何工作。學習操作系統基礎(重點是Windows和Linux的基本命令與架構)、計算機組成原理。建議從Linux入手,熟練掌握命令行操作。

- 網絡基礎:這是網絡安全的基石。必須掌握TCP/IP模型、HTTP/HTTPS、DNS、ARP等核心協議的工作原理。使用Wireshark進行簡單的數據包抓取與分析是極佳的實踐。

- 編程基礎:安全從業者需要與代碼打交道。建議從Python開始,因其語法簡潔、庫豐富,是自動化腳本、漏洞利用工具開發的首選。同時應了解至少一門底層語言,如C/C++,以理解內存管理、緩沖區溢出等核心漏洞原理。

第二階段:網絡安全核心技能(3-6個月)

在基礎牢固后,開始深入網絡安全的核心領域。

- Web安全:這是當前最主流的攻防戰場。系統學習OWASP Top 10漏洞(如SQL注入、XSS、CSRF、文件上傳漏洞等)。搭建靶場環境(如DVWA、WebGoat)進行手動和工具化(Burp Suite, SQLMap)的實踐。理解前后端交互、會話管理機制。

- 系統安全與滲透測試:學習常見的系統漏洞與利用。了解漏洞掃描、信息收集、權限提升、后滲透等滲透測試基本流程。可以使用Metasploit框架進行模擬攻擊實驗,但務必在合法授權的虛擬機或靶機環境中進行。

- 密碼學入門:無需深究數學原理,但需理解對稱/非對稱加密、哈希函數、數字簽名、SSL/TLS等概念及其在實際應用(如密碼存儲、通信安全)中的作用與潛在弱點。

第三階段:邁向“黑客思維”與安全開發(長期持續)

此階段不再局限于工具使用,而是培養發現和解決問題的“黑客思維”,并轉向構建安全解決方案。

- 逆向工程與惡意分析:學習使用IDA Pro、Ghidra等工具進行簡單的二進制文件靜態分析,使用調試器進行動態分析。理解軟件破解、病毒分析的基本方法,這能極大加深對系統底層和漏洞利用的理解。

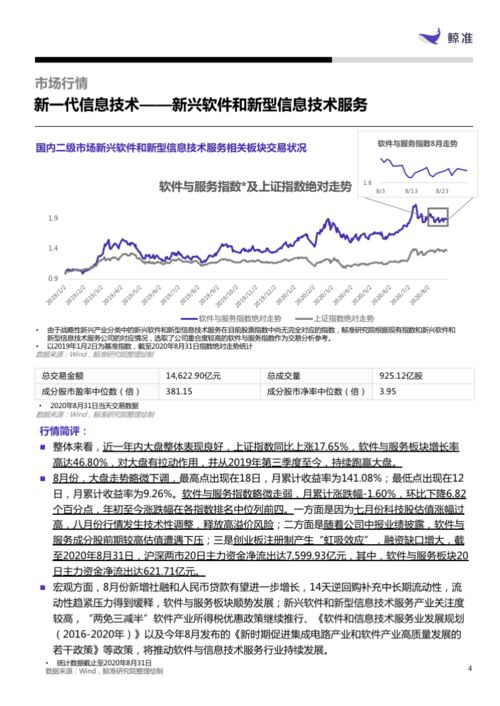

- 網絡與信息安全軟件開發:這是將防御能力產品化的關鍵。學習方向包括:

- 安全工具開發:使用Python等語言開發自己的掃描器、漏洞驗證腳本、日志分析工具。

- 安全功能集成:學習在Web或應用程序中實現安全功能,如安全的身份認證(OAuth 2.0, JWT)、輸入驗證、加密通信庫的使用等。

- SDL(安全開發生命周期):了解如何在軟件開發的各個階段(需求、設計、編碼、測試、部署)融入安全考量,實現“安全左移”。

- DevSecOps實踐:學習將安全工具(SAST/DAST/SCA)集成到CI/CD流水線中,實現自動化的安全檢測。

- 法律、倫理與持續學習:始終牢記,黑客技能是一把雙刃劍。必須學習網絡安全相關法律法規,堅守道德底線,只在合法授權的范圍內進行測試。網絡安全技術日新月異,需通過關注安全社區、博客、漏洞公告(如CVE)、參加CTF比賽等方式持續學習。

學習資源與建議

在線平臺:Coursera, edX上的計算機基礎課程;PentesterLab, Hack The Box, TryHackMe 用于實踐;Github上有大量開源安全項目和靶場。

社區與資訊:關注FreeBuf、安全客、Seebug等國內社區,以及OWASP、SANS等國際權威機構發布的信息。

* 關鍵心態:保持好奇心與動手實踐的熱情。遇到問題善于利用搜索引擎和社區尋求答案。從“知其然”到“知其所以然”,理解每一個漏洞背后的根本原因,而不僅僅是利用工具。

這條路線圖并非一成不變,你可以根據自己的興趣(如專精Web、移動安全或物聯網安全)進行調整。記住,網絡安全是一場永無止境的攻防博弈,扎實的基礎、正確的道德觀和持續的學習能力,是你在2023年及未來立足于此領域的根本。